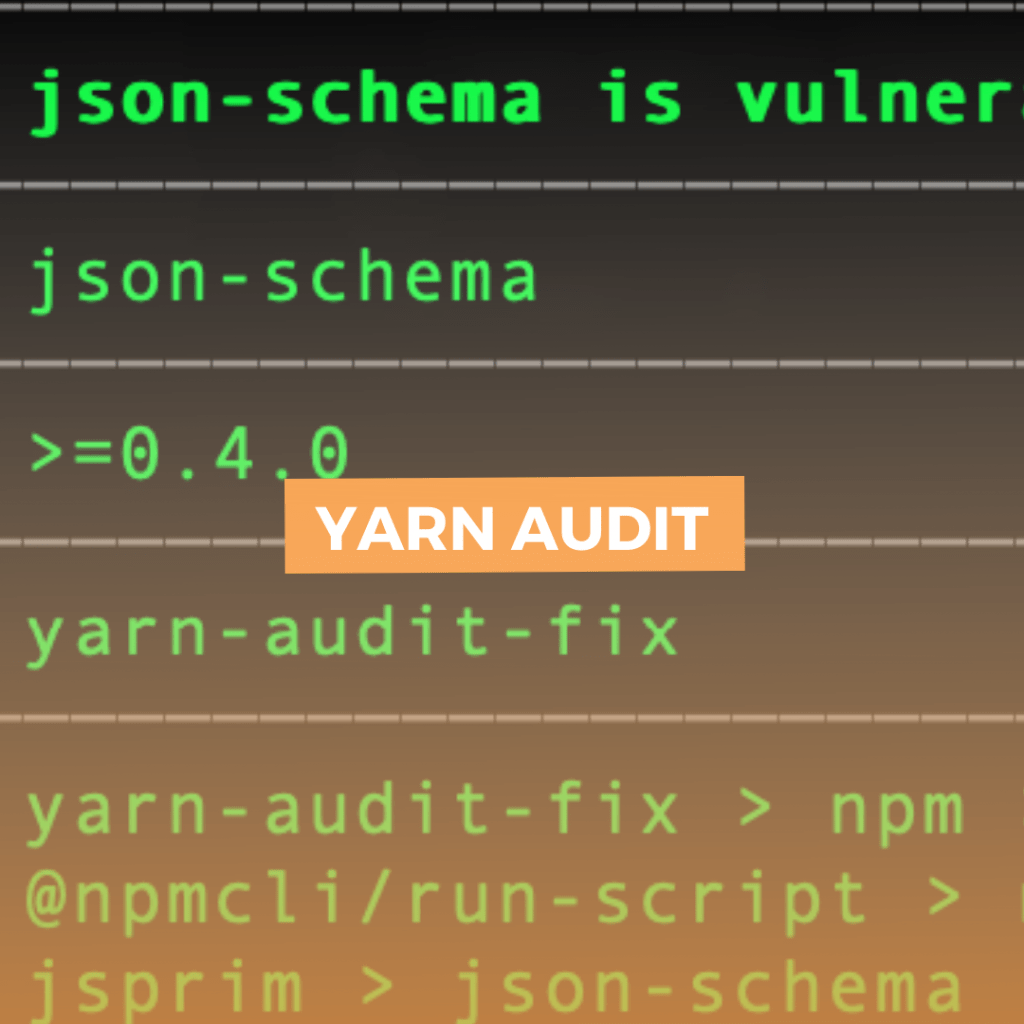

YARN Audit: Sicherheitslücken in Dependencies finden

NPM-Pakete können Sicherheitslücken enthalten, die deine Anwendung gefährden. So findest und behebst du diese Probleme.

hilarion5 Dev Team

Moderne JavaScript-Projekte haben hunderte Dependencies. Jede davon kann Sicherheitslücken enthalten.

Das Problem

Ein typisches Projekt hat leicht 500+ Pakete in node_modules. Regelmäßig werden Sicherheitslücken in populären Paketen entdeckt - von kritischen Remote Code Execution bis zu weniger schweren Problemen.

YARN Audit nutzen

# Sicherheits-Check durchführen

yarn audit

# Nur kritische und hohe Severity

yarn audit --level highDie Ausgabe zeigt:

- Betroffenes Paket

- Schweregrad (critical, high, moderate, low)

- Beschreibung der Lücke

- Pfad im Dependency-Baum

- Empfohlene Version

Probleme beheben

Direkte Dependencies

# Paket auf sichere Version updaten

yarn upgrade paket-name@^2.0.0Transitive Dependencies

Bei indirekten Dependencies (Abhängigkeiten von Abhängigkeiten) ist es komplizierter:

// package.json - Resolutions erzwingen

{

"resolutions": {

"vulnerable-package": "^2.0.0"

}

}Dann:

yarn installAutomatisierung

In der CI/CD Pipeline

# GitHub Actions

- name: Security Audit

run: yarn audit --level highMit Dependabot

GitHub Dependabot erstellt automatisch PRs für Sicherheitsupdates.

Regelmäßige Checks

- Wöchentlicher

yarn auditim Projekt - Dependabot oder Renovate aktivieren

- Bei kritischen Lücken sofort handeln

Fazit

Regelmäßige Security-Audits sind Pflicht. Die Tools sind da - man muss sie nur nutzen. Bei hilarion5 ist yarn audit Teil jeder CI-Pipeline.

hilarion5 Dev Team

Softwareentwickler bei Hilarion5 mit Leidenschaft für moderne Web-Technologien und Clean Code.